Naarmate clouddiensten steeds populairder worden, ziet Secura de vraag naar audits en pentests van cloudomgevingen ook steeds meer toenemen. Om deze audits/tests uit te voeren moeten cloud security experts over specifieke vaardigheden beschikken. Er zijn veel cursussen en certificeringen beschikbaar voor cloud omgeving, echter missen deze vaak de diepgaande kennis om de diensten volledig te begrijpen. Daarom heeft Secura de CTF tool BrokenAzure.Cloud ontwikkeld.

Secura Ontwikkelt 'BrokenAzure.Cloud', een CTF-tool om Azure Cloud-Kennis te Testen

De groeiende nood aan cloudbeveiligingsanalisten

Traditionele on-premise oplossingen en hardware worden steeds vaker vervangen door cloud (native) diensten. Dit heeft als voordelen dat er geen hardware hoeft te worden onderhouden, de instapkosten laag zijn en de schaalbaarheid vrijwel onbeperkt is. Naarmate deze belangstelling voor cloudinfrastructuren toeneemt, wordt cloudbeveiliging een nog belangrijker onderwerp.

Bedrijven vragen steeds vaker om beveiligingsaudits en penetratietests op hun cloudomgevingen om ervoor te zorgen dat cloudinfrastructuren correct en veilig zijn geconfigureerd. Cloud- en on-premise-infrastructuren zijn zeer verschillend, hierdoor hebben beveiligingsanalisten andere vaardigheden nodig bij het auditen van een cloudinfrastructuur. Er zijn verschillende cursussen en certificeringen beschikbaar om te leren hoe te werken met cloudomgevingen en deze te auditen. Al deze cursussen leren studenten een globaal begrip van cloudbeveiliging. Ze missen echter vaak de diepgaande kennis die nodig is om diensten volledig te begrijpen en te beveiligen.

Twee cloud-experts en trainers bij Secura, Ricardo Sanchez en Roy Stultiens, wilden dit gat dichten door een bewust kwetsbare cloud-omgeving te ontwikkelen, BrokenAzure.Cloud. Omdat Secura jong talent kansen wil geven om onderzoek te doen en nieuwe vaardigheden te ontwikkelen, werd dit project omgezet in een stageproject voor Fontys Hogeschool ICT & Cyber Security student Siebren Kraak. Deze door hem ontwikkelde online CTF-tool is 24/7 beschikbaar en hoeft dus niet op verzoek te worden ingesteld wanneer iemand er gebruik van wil maken.

Onderzoeksdoel

Het doel van dit project is het onderzoeken hoe een CTF-achtige tool gebouwd kan worden die Secura de mogelijkheid geeft om de Azure cloud kennis van (cloud) security analisten te testen en te verbeteren. De tool moet meerdere challenges hebben die bestaan uit veel voorkomende misconfiguraties in de Azure cloud omgeving. Bij voorkeur wordt de tool gehost op het internet zodat iedereen hem kan gebruiken. Eén van de uitdagingen is het maken van een ingesloten, kwetsbare applicatie waar alleen de verwachte aanvalspaden kunnen worden uitgebuit.

De onderzoeksvraag voor dit onderzoek was: "Hoe kan een gesimuleerde omgeving worden gecreëerd die de Azure cloud hacking kennis van cyber security professionals test en verbetert?"

De infrastructure-as-code taal Terraform werd gebruikt om ervoor te zorgen dat het project makkelijk onderhoudbaar is en dat er versiebeheer is op de infrastructuur.

Onderzoek naar veel voorkomende kwetsbaarheden

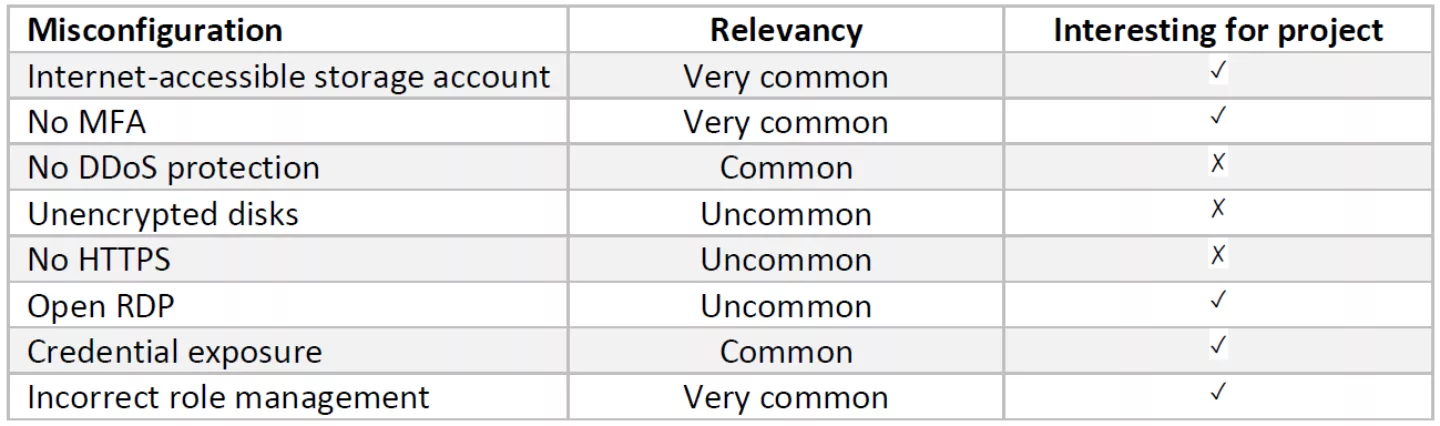

Net als software, hebben netwerkinfrastructuren vaak misconfiguraties die beveiligingsproblemen veroorzaken. De uitdagingen zullen worden gebaseerd op veelvoorkomende Azure misconfiguraties om ervoor te zorgen dat de CTF-tool zo relevant mogelijk is. De onderstaande tabel geeft een overzicht van de meest voorkomende misconfiguraties in Azure-omgevingen.

Tabel 1: Meest voorkomende misconfiguraties Azure omgevingen

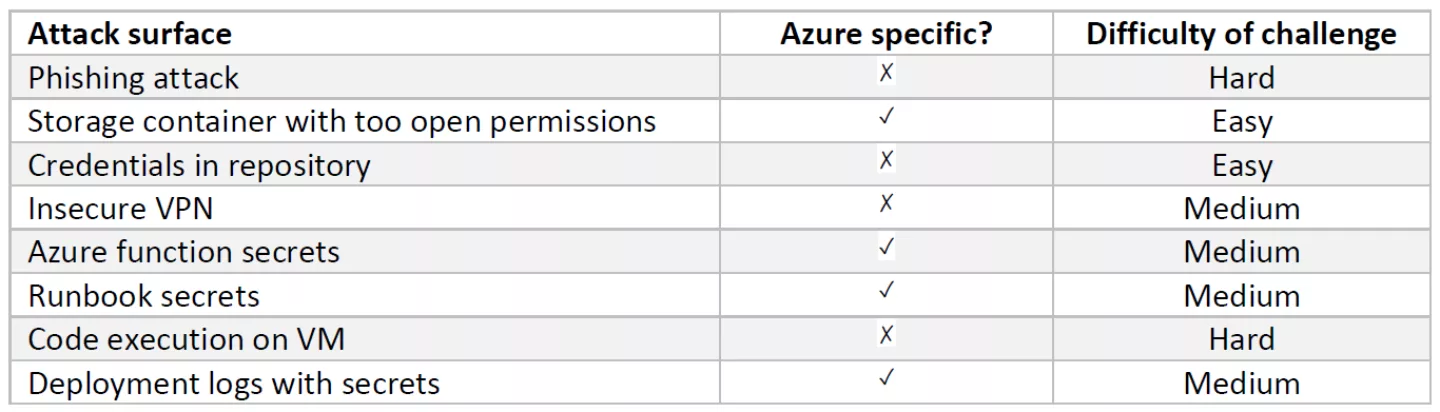

Hoewel al deze kwetsbaarheden relevant zijn, zijn ze niet allemaal bruikbaar om te implementeren in een CTF-uitdaging. Er moest meer specifiek onderzoek worden gedaan naar verschillende aanvalsoppervlakken die relevant zouden kunnen zijn voor dit project.

Tabel 2: Aanvalsoppervlakken

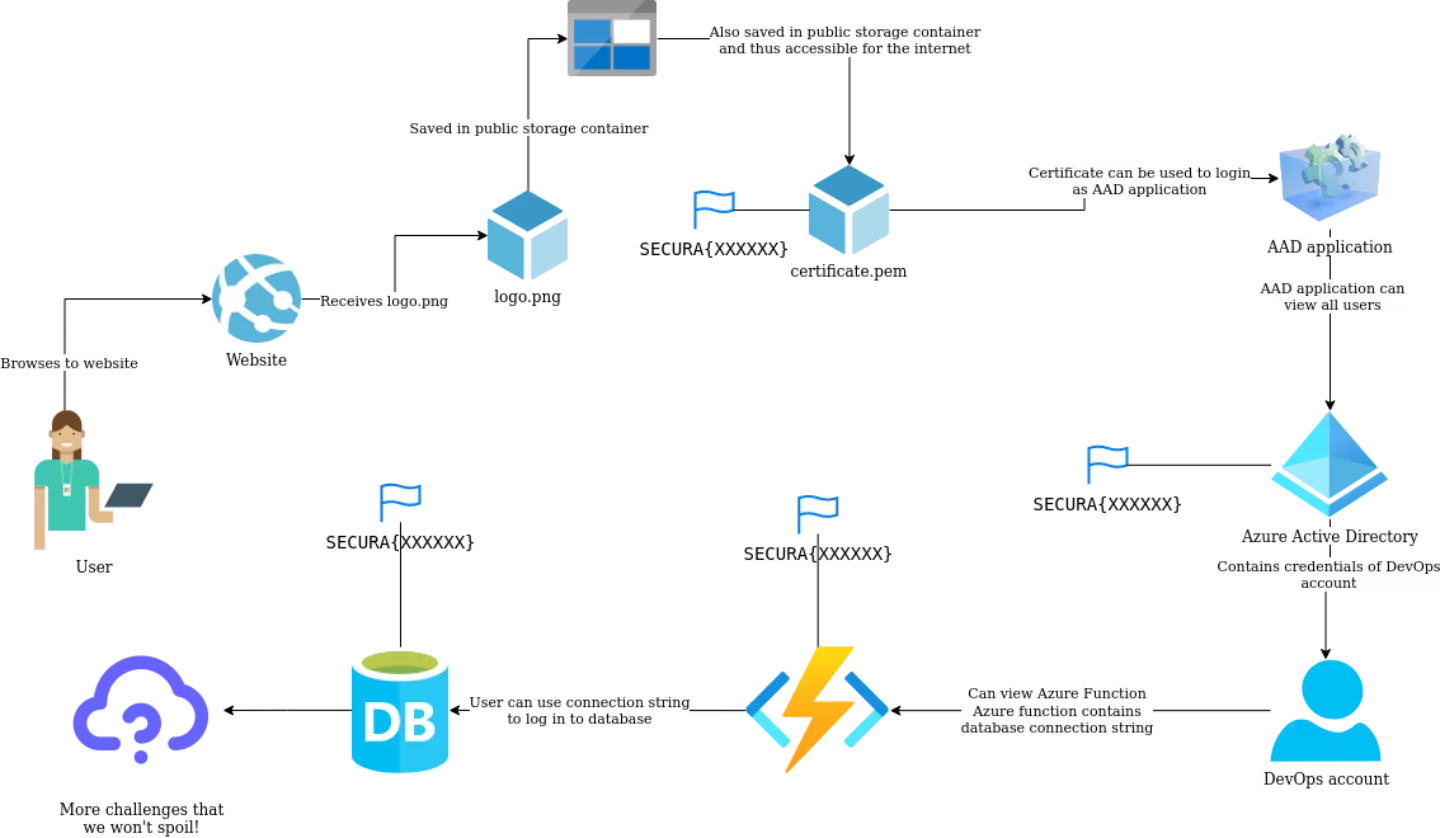

Op basis van deze verschillende aanvalsoppervlakken is een aanvalsketen gecreëerd. Dit is de route die de hacker moet nemen om de capture the flag volledig te voltooien. Alvorens de omgeving volledig te bouwen met Terraform, werd een diagram gemaakt om de aanvalsketen gemakkelijk te bespreken en een overzicht te hebben van de omgeving.

Het eindresultaat

Als resultaat van dit project is een CTF gemaakt, die verschillende uitdagingen bevat. De tool kan gebruikt worden door iedereen met interesse in Azure hacking. Er zijn hints beschikbaar om gebruikers door de uitdagingen te leiden en de onderliggende misconfiguraties uit te leggen. Cloud experts worden ook uitgenodigd om actief bij te dragen aan dit project, om de uitdagingen en robuustheid van de omgeving te laten groeien. Probeer het zelf uit op BrokenAzure.Cloud of draag bij op Github.

BrokenAzure.Cloud op DEF CON 2022

Omdat Ricardo Sanchez en Roy Stultiens zo enthousiast waren over het eindproject, besloten ze dat Siebren het project moest indienen bij de DEF CON Cloud Village. De presentatie is geaccepteerd, en ze zullen spreken op 13 augustus om 13:10 PDT.

Toekomstig werk

De software heeft een zeer krachtige basis en kan in zijn huidige vorm worden gebruikt voor opleidings- en wervingsdoeleinden, maar er kan in de toekomst nog wat werk worden verricht om het instrument nog beter te maken. De tool kan ook worden uitgebreid met extra uitdagingen, en er kunnen verschillende moeilijkheden worden toegevoegd.

Deze tool kan ook nuttig zijn voor andere bedrijven dan Secura. Omdat de tool 24/7 online beschikbaar is (één keer per dag wordt er gereset), kunnen andere bedrijven de tool ook gebruiken voor (interne) trainingen en sollicitatietesten.

Cloud verandert snel, dus de tool moet up-to-date gehouden worden met de nieuwste veranderingen in Azure en de uitdagingen daarop aanpassen.

Er kan ook onderzoek worden gedaan naar hoe de uitdagingen de kijk op de cloudimplementatie van cloud- en netwerkarchitecten kunnen veranderen, omdat deze tool ook kan worden gebruikt als trainingstool voor niet-beveiligingsspecialisten om te leren over de risico's van verkeerd geconfigureerde cloudomgevingen.

Over Siebren en Roy

Siebren Kraak

Siebren is een van onze security analisten die na het succesvol afronden van zijn stageopdracht en het Cum Laude afronden van zijn Bachelor of Science bij Secura aan de slag is gegaan. In september start hij met zijn master aan de Radboud Universiteit waar hij zich verder zal specialiseren in cybersecurity.

Roy Stultiens

Roy is een van onze securityspecialisten met meer dan 5 jaar DevOps ervaring. Begonnen als webontwikkelaar met focus op back-end systemen, architectuur en e-commerce, is hij nu een van de experts in cloud security bij Secura.

Heeft u vragen over de BrokenAzure.Cloud tool of onze cloud securitydiensten? Neem dan gerust contact met ons op via info@secura.com of +31 (0) 88 888 31 00.